Файл CAP может быть трех основных исполнений:

- расширение представляет собой файл перехваченных пакетов сетевого трафика. Данные пакеты формируется специализированными программными утилитами, предназначенными для захвата и проведения анализа трафика. На выходе, как правило, получается необработанная информация. CAP файлы в данном случае применяются в качестве продукта для плагинов, специализирующихся на анализе сетевого трафика.

- высококачественное графическое изображение, полученное на фотокамеру Phase One . Данная камера является среднеформатным устройством, сыскавшим большую популярность среди экспертов фотосъемки. На выходе генерируется снимок с высоким разрешением и богатой цветовой гаммой. Примечательно, что CAP-изображения занимают значительное дисковое пространство и могут быть открыты для редактирования с использованием специализированных программных компонентов.

- пользовательский проект игровой программы, созданный в Scirra Construct . Scirra Construct - это, своего рода, конструктор 2D-игр. Данный программный продукт выстроен на базе кодека DirectX9 и для любого пользователя находится в свободном доступе. Проект, находящийся в CAP файле, может содержать трехмерные модели объектов, мультимедиа контент (видео+аудио), графические фрагменты и используемый в игре код.

У CAP есть два последователя - и . Данные расширения применяются в новой версии игровой программы.

Программы для открытия файлов CAP

В зависимости от исполнения CAP файла, он может быть открыт и редактирован с применением различных программных утилит.

В случае, если CAP-файл представляет собой файл перехваченных пакетов сетевого трафика, он адаптирован под:

- PacketBone BoneLight;

CAP файл - это высококачественное графическое изображение, полученное на фотокамеру Phase One, то для его открытия для редактирования применяется:

Если CAP файл являет собой пользовательский проект игровой программы, тогда открыт он может быть только на платформе различных версий Scirra Construct .

Конвертация CAP в другие форматы

Возможность конвертировать CAP (высококачественное графическое изображение) в другой формат представления данных предусмотрена только для файлов, полученных при использовании фотокамеры Phase One .

Возможна конвертация в следующие расширения:

- CAP -> JPG, BMP, PNG, PSD, RAW (Snap Converter);

- CAP -> GIF (FastStone Image Viewer);

- CAP -> JPEG (XnView);

- CAP -> PSB (Adobe Photoshop for Mac).

Получение расширения JPEG 2000/JP2 (улучшенная версия JPEG) может обеспечиваться посредствм специального фотоконвертера, например, PhotoconverterStandard . Он обладает удобным пользовательским интерфейсом и позволяет максимально быстро произвести конвертацию даже нескольких CAP файлов одновременно.

Почему именно CAP и в чем его достоинства?

Область применения файла с расширением CAP необычайно широка. Он может быть использован в качестве файла, содержащего высококачественное графическое изображение, перехваченные пакеты сетевого трафика и даже пользовательский проект игровой программы.

Узнать пароль от wifi(часть2). Расшифровка файла Cap, метод Linux и Windows.

- В прошлой статье мы говорили о том как захватить пакеты в которых зашифрован пароль. Если у вас все получилось, тогда читайте как расшифровать и узнать пароль. Это можно сделать дальше на Linux или перенести файл с расширением cap на Windows, установив софт расшифровать. Я расскажу в этой статье о 2-х этих способах.

- Метод будет подбор пароля, для начала вам надо скачать файл с расширением txt с паролями, в интернете их много.

- Собственно все просто, запускаем терминал и набираем команду:

- вставляете из прошлого примера когда сканировали BSSID роутера

- [путь к словарю или к Wordlist] прописываете путь к словарю, скаченному из интернета txt.

- Это путь к файлам которые мы захватили в прошлом примере и их надо расшифровать.

- Что то типо того у вас должно быть:

- Кликаем по клавише ENTER и процесс запущен:

- В квадратных скобках я написал "ПАРОЛЬ ТУТ" собственно у вас там и будет расшифрованный пароль от Wi Fi.

- Возможно что пароль не подберется, в виду не достаточности файла с паролями.

- Если вы решили расшифровать пароль в Windows то тогда вам надо скачать Aircrack-ng. Я выложу ссылку внизу статьи.

- Скачали запустили и принцип тот же что и выше, только присутствует графический интерфейс. Если кто не знает как запустить и прочее, как работать с Aircrack-ng, читаем ниже:

- Заходим в скачанную папку и находим в ней папку bin, там выбираем разрядность системы x32 или x64, тоже папка. Если кто не знает разрядность системы, ознакомьтесь со статьей " "

- В папке соответствующей разрядности вашей системы, находим файл Aircrack-ng GUI.exe и запускаем его, кликнув два раза левой кнопкой мышки.

- FileName: выбираете файл с расширением cap который захватили в первом варианте когда сканировали подключение.

- Ставите галочку напротив wpa или wep, это зависит какое шифрование включено было на роутере.

- Wordlist: Указываете файл с паролями, он будет с расширением txt

- Нажимаете "Enter" и поехали расшифровывать а точнее подбирать пароль, насколько мощный у вас компьютер, на столько быстрее он будет перебирать пароли.

- Как видите не так уж и сложно открыть wifi точку, тем более если она AES. Не большой совет, шифрование сети всегда выбирайте WPA-2/PSK.

- обязательно включает в себя второй элемент (M2), а также третий (M3) (гарантирует, что было сделано подключение к сети) или вместо третьего элемента содержит первый элемент (M1) (рукопожатие подходит для взлома пароля, но нет гарантий, что было выполнено подключение и что вообще был введён верный пароль). Лучше, если удалось захватить все четыре элемента;

- элементы рукопожатия должны следовать в нужном порядке;

- между ними не должно быть слишком большого интервала времени (измеряется миллисекундами и микросекундами).

- ИСХОДНЫЙ_ФАЙЛ.cap - файл с несколькими хендшейками

- BSSID - MAC-адрес интересующей точки доступа

- ИТОГОВЫЙ_ФАЙЛ.cap - файл, куда будет сохранено выделенное рукопожатие

- если для какой-либо точки доступа не найдено ни одного рабочего хендшейка, то все данные для неё будут отброшены (не будет создаваться файл вывода)

- если для точки доступа найдено хотя бы одно рабочее рукопожатие, то все фреймы EAPOL будут сохранены в один файл.

Расшифровка файла cap в Linux

Aircrack-NG-a2 -b -w [путь к словарю или к Wordlist] /root/Desktop/*.cap

/root/Desktop/*.cap

aircrack-ng –a2 –b 00:20:BF:E6:E4:D2 –w /root/password.txt /root/Desktop/*.cap

Расшифровка файла cap в WINDOWS:

В одном файле захвата сетевых данных (формат pcap) может содержаться более чем одно рукопожатие (handshake). Такое можно происходить, например, при продолжительной работе Airodump-ng , в результате чего она может перехватить несколько рукопожатий от одной или разных точек доступа. Рукопожатия из файлов, захваченных в «шумных» условиях нуждаются в дополнительной проверке и очистке.

Несколько рукопожатий в одном файле можно получить искусственно, просто объединяя их в один файл. К примеру, программа Besside-ng (автоматически захватывает рукопожатия от всех дочек доступа в пределах досягаемости, для этого проводит атаку деаутентификация) создаёт единый файл.cap для всех захваченных пакетов рукопожатий.

Т.е. это не редкая ситуация, и для проведения атаки на сети, чьи рукопожатия находятся в одном файле, может потребоваться извлечь каждое рукопожатие.

Как разделить рукопожатия по разным файлам

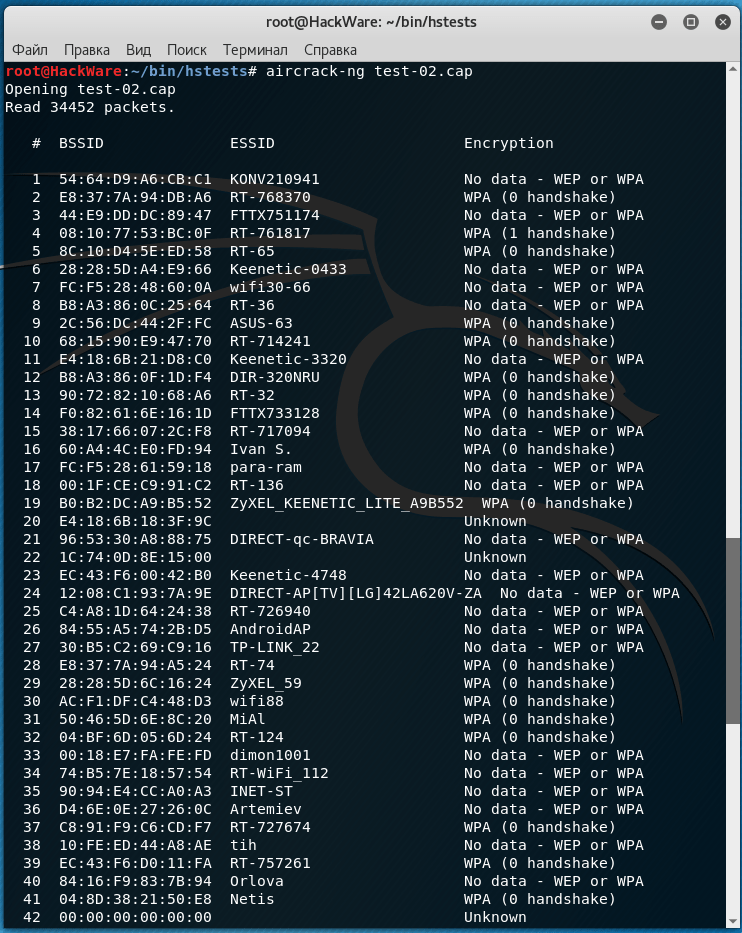

Важно понимать разницу между файлом, в котором просто слито несколько рукопожатий, и файлом захвата в шумной среде. Пример анализа файла первого типа (с помощью aircrack-ng):

Aircrack-ng ИМЯ_ФАЙЛА.cap

Пример файла второго типа:

Видно, что во втором файле имеется много мусора, и во всём файле всего два пригодных для взлома рукопожатия. Среди мусора много отдельных фреймов EAPOL (составляющих хендшейка), которые непригодны для подбора пароля.

Для просмотра содержимого файла можно использовать Wireshark . После открытия файла установите фильтр:

Ручное разбитие файлов рукопожатий с помощью Wireshark

Если вы работаете с файлом из слитых рукопожатий, то с ним не должно быть особых проблем. Открываем файл в Wireshark :

Можно использовать фильтр

Wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol

Но он может оказаться и не нужным, поскольку и без того имеются только нужные пакеты.

Чтобы отфильтровать пакеты для определённой точки доступа, укажите её BSSID со следующим фильтром:

Wlan.addr==BSSID

Например:

Wlan.addr==28:28:5D:6C:16:24

Либо так:

(wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol) && wlan.addr==28:28:5D:6C:16:24

Теперь с помощью CTRL+m выделите нужные пакеты:

И в меню File выберите Export Specified Packets :

Введите имя файла и поставьте переключатель на Marked packets only :

Проверяем наш файл:

Всё отлично. Можно сделать ещё одну проверку с помощью coWPAtty , запустив команду вида:

Cowpatty -r ФАЙЛ -s ИМЯ_СЕТИ -c

Например, в моём случае:

Cowpatty -r ZyXEL_59.pcap -s ZyXEL_59 -c

Фраза «Collected all necessary data to mount crack against WPA2/PSK passphrase » означает, что собраны все необходимые данные для взлома пароля.

Для вычленения рукопожатия из захвата, выполненного в шумных условиях, необходимо приложить некоторые усилия. Начинам с фильтрации (замените 84:C9:B2:52:F6:37 на BSSID интересующей вас сети):

(wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol) && wlan.addr==84:C9:B2:52:F6:37

Хендшейк подходит для взлома пароля если:

Смотрим следующий пример.

Первый набор фреймов EAPOL (выделен чёрным) - не соблюдено правило, что кроме второго должно быть третье или первое сообщение.

Второй набор (красный) - только одно сообщение.

Третий набор (жёлтый) - нет третьего или первого сообщения.

Четвёртый набор (оранжевый) - нет второго сообщения.

Пятый набор (зелёный) - подходит, поскольку имеется второе и первое сообщение. Время между сообщениями кажется приемлемым.

Выделяем и сохраняем нужные фреймы (я также выделил фрейм Beacon):

Наш файл проходит проверки:

Выделение рукопожатия с помощью tshark

tshark - это Wireshark, но без графического интерфейса. Эту программу можно также использовать для разделения большого файла захвата на отдельные рукопожатия. Для этого команда запускается следующим образом:

Tshark -r ИСХОДНЫЙ_ФАЙЛ.cap -R "(wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol) && wlan.addr == BSSID" -2 -w ИТОГОВЫЙ_ФАЙЛ.cap -F pcap

В ней нужно вставить свои значения для:

Пример реальной команды:

Tshark -r wpa.cap -R "(wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol) && wlan.addr == 84:C9:B2:0B:79:94" -2 -w $ESSID.cap -F pcap -w wifi55.cap

Решение ошибки Unsupported file format (not a pcap or IVs file). Read 0 packets. No networks found, exiting.

У некоторых пользователей при использовании tshark , а затем последующем открытии полученного файла в aircrack-ng возникает ошибка:

Aircrack-ng MiAl.cap Opening MiAl.cap Unsupported file format (not a pcap or IVs file). Read 0 packets. No networks found, exiting. Quitting aircrack-ng...

Чтобы этой ошибки не было, во время сохранения программой tshark к ней нужно указывать опцию -F pcap , которая задаёт правильный формат файла.

Скрипт для разделения рукопожатий

Для автоматизации разделения одного файла на рукопожатия, я написал скрипт. Помните, что если вы разбиваете файл полученный с помощью Besside-ng или искусственно при слиянии хендшейков, то скрипт отработает без проблем.

Если вы разделяете на отдельные хендшейки файл захвата, полученный в шумных условиях (например, во время длительной работы Airodump-ng ), то скрипт будет работать так:

Т.е. вам нужно будет самостоятельно открыть файлы вывода и проверить, нет ли в них лишних данных.

Хотя aircrack-ng вроде бы правильно находит нужный хендшейк, но с cap2hccapx (из набора hashcat-utils , используется для конвертации в формат хеша Hashcat) замечены проблемы, если предварительно не почищены ненужные фреймы EAPOL от непригодных хендшейков.

И скопируйте туда:

Развернуть

Для запуска укажите.(p)cap файл, из которого нужно извлечь рукопожатия.

Пример работы программы:

Если найдено хотя бы одно рабочее рукопожатие, то в текущей директории создаётся папка вида 2018-04-13-155818, в которую в виде отдельных файлов сохраняются хендшейки для всех точек доступа.

Выводится информация об имени файла с сохранёнными фреймами, а также информация о самих сохранённых фреймах.

Когда не нужно разделять файл на отдельные рукопожатия

Вам необязательно предварительно разделять файл на отдельные хендшейки, если вы собираетесь использовать программу aircrack-ng. Для выбора цели вы можете воспользоваться опциями:

E

Программа cap2hccapx запишет все хеши (для взлома в Hashcat) в один файл.hccapx.

Запускается так:

Cap2hccapx.bin ИСХОДНЫЙ_ФАЙЛ.cap ХЕШИ.hccapx

Например:

Cap2hccapx.bin wpa.cap all.hccapx

Чтобы записать хеш только для одной ТД, укажите её ESSID :

Cap2hccapx.bin ИСХОДНЫЙ_ФАЙЛ.cap ХЕШИ.hccapx ESSID

Cap2hccapx.bin wpa.cap Zyxel-49.hccapx Zyxel-49

Мы надеемся, что помогли Вам решить проблему с файлом CAP. Если Вы не знаете, где можно скачать приложение из нашего списка, нажмите на ссылку (это название программы) - Вы найдете более подробную информацию относительно места, откуда загрузить безопасную установочную версию необходимого приложения.

Что еще может вызвать проблемы?

Поводов того, что Вы не можете открыть файл CAP может быть больше (не только отсутствие соответствующего приложения).

Во-первых

- файл CAP может быть неправильно связан (несовместим) с установленным приложением для его обслуживания. В таком случае Вам необходимо самостоятельно изменить эту связь. С этой целью нажмите правую кнопку мышки на файле CAP, который Вы хотите редактировать, нажмите опцию "Открыть с помощью"

а затем выберите из списка программу, которую Вы установили. После такого действия, проблемы с открытием файла CAP должны полностью исчезнуть.

Во вторых

- файл, который Вы хотите открыть может быть просто поврежден. В таком случае лучше всего будет найти новую его версию, или скачать его повторно с того же источника (возможно по какому-то поводу в предыдущей сессии скачивание файла CAP не закончилось и он не может быть правильно открыт).

Вы хотите помочь?

Если у Вас есть дополнительная информация о расширение файла CAP мы будем признательны, если Вы поделитесь ею с пользователями нашего сайта. Воспользуйтесь формуляром, находящимся и отправьте нам свою информацию о файле CAP.

Файл CAP поврежден

Если после установки необходимой программы из списка, Вы по-прежнему не можете открыть файл с расширением CAP, поводом может быть его повреждение. Решением может быть нахождение новой копии файла CAP, который Вы собираетесь открыть

Расширение файла CAP не связано с соответствующим приложением

В таком случае проще всего воспользоваться встроенными в операционную систему инструментами для связи файла CAP с приложениями для его обслуживания. Нажмите дважды на файл, которой не можете открыть, - операционная система покажет список программ, которые вероятнее всего совместимы с Вашим файлом CAP. Выберите одну из них, либо укажите на диске место, в котором Вы установили одно из предложений из нашего списка. Система Windows должна открыть файл CAP с помощью предварительно установленной программы.

Запись, касающаяся файла CAP в "Реестре Системы Windows" удалена либо повреждена

Файл CAP инфицирован вирусом

Может случится так, что компьютерный вирус подшивается под файл CAP. В таком случае, наверняка не будет возможности открытия такого файла. Скачайте любую хорошую антивирусную программу и сканируйте файл CAP. Если антивирусная программа обнаружит опасные данные, это может обозначать индикацию файла CAP.